狩獵 M365 入侵者

發布日期:2024/03/04

<請按閱讀全文>

1月19日,Microsoft發佈了一份公告 ,披露了針對其 M365 租戶的網路安全事件,並將攻擊歸咎於 Midnight Blizzard,這是一家由國家資助的參與者,也稱為 Nobelium 和 APT29。 在此之後,1 月 24 日,Microsoft 團隊通過一篇全面的博客文章擴展了最初的公告 ,提供了有關攻擊的更多見解,並概述了威脅參與者利用的具體策略、技術和程式。 此外,安全研究員安迪·羅賓斯(Andy Robbins)通過博客文章和視頻提供了寶貴的見解 ,為尋求更好地瞭解這一事件的捍衛者提供了關鍵資源。

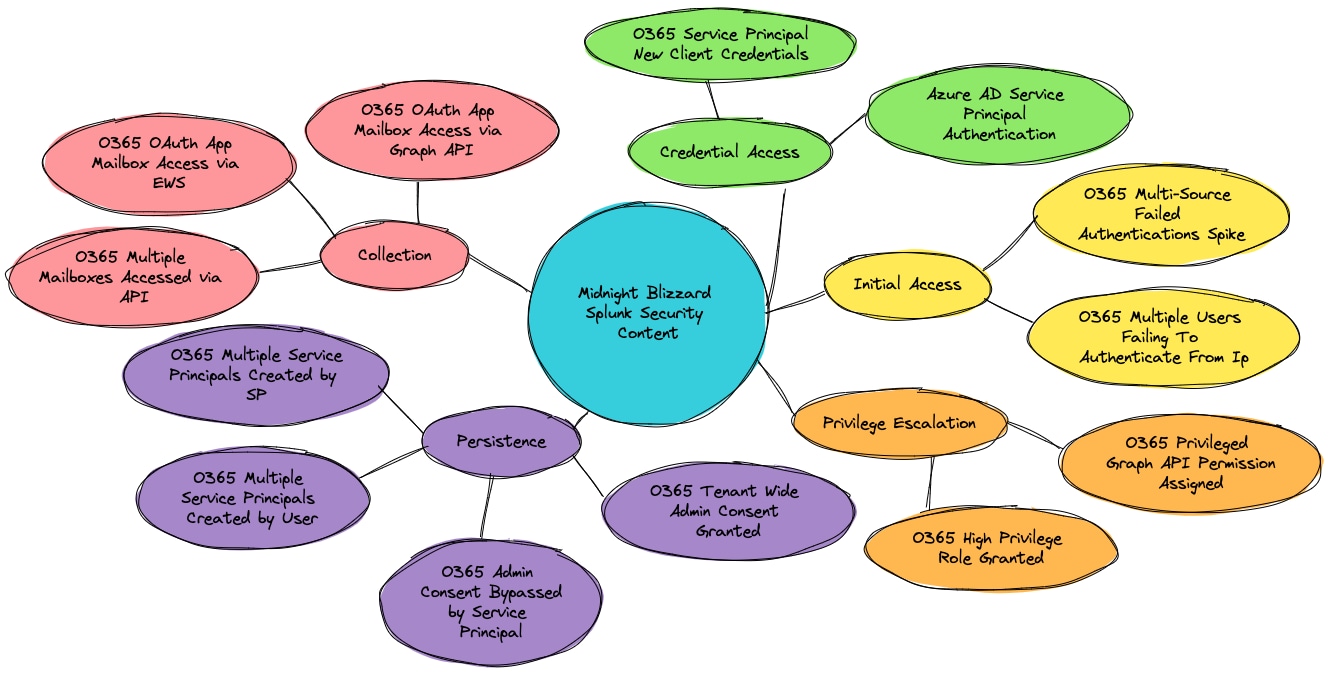

在這篇博客文章中,Splunk 威脅研究團隊 介紹了 Microsoft 博客文章所描述的攻擊鏈,旨在識別和分享網路安全防禦者的實用檢測和搜尋策略。 認識到一些攻擊細節仍然未知,我們將基於知情的假設進行分析,並概述更廣泛的檢測策略,這些策略雖然不是特定於此事件,但可以應用於類似場景。

解碼攻擊鏈

在本節中,我們將剖析Midnight Blizzard之後的攻擊鏈,逐個戰術分解它。 對於每種策略,我們從 Microsoft 博客文章中的關鍵語句開始,該語句描述了對手採取的步驟,並探索它們以尋找潛在的檢測機會。

所介紹的檢測策略主要來自 Office 365 的統一審核日誌,並在我們研究網站上的 Nobelium Group分析中進行了詳細介紹。 還可以在 Office 365 故事中找到它們:Office 365 帳戶接管、Office 365 持久性機制 和 Office 365 收集技術。 對於喜歡使用 Entra ID 紀錄作為其主要數據源的使用者,還可以在此處找到相應的 Entra ID 檢測:Azure AD 帳戶接管 、Azure AD 持久性 和 Azure AD 持久性。

最後,我們的 attack_data 開源專案包含本文中所有模擬攻擊技術的數據集。 對於檢測工程師來說,尤其是那些無法進行自己類比的工程師來說,這是一個關鍵資源,它為開發和驗證檢測策略提供了實用數據。