OT Security 是製造業的新復仇者

發布日期:2025/01/15

- 在所有行業中,製造業是網路犯罪分子最容易受到攻擊的行業 來源:Statista

- 大約 95% 的製造商沒有實施 OT 安全 來源:麥肯錫

- 近 50% 的製造商在 2024 年遭受數據洩露 來源:2024 年安全狀況

- 每年支付 $26M 贖金 - 與其他行業相比翻了一番多 來源:停機時間的隱藏成本

媒體廣泛報導網路安全問題

幾乎一年中的每一周,您都可以閱讀到有關另一家製造商成為網路攻擊目標的故事,這些攻擊通常會中斷其關鍵流程。 在這種情況下,工廠經理起著至關重要的作用。 製造組織的生產績效掌握在他的手中。 這是賺錢的地方。 考慮到持續的網路安全問題,工廠經理需要 OT Security 的支持,作為他團隊中的新復仇者 - 他自己的私人保安!

物流公司 Reichhart 的首席執行官在德國 Production Field Report 的一份報告中非常公開地分享了他遭受毀滅性網路攻擊的經歷:“What happens in a cyberattack”。該公司甚至公佈了網路犯罪分子索要贖金的信。

德國 IT 協會 bitkom 在其新聞稿“Attacks on the German economy are increasing ”中強調,許多公司在網路安全方面忽視了供應鏈風險。

為什麼製造商面臨如此高的風險?

有三個因素會增加製造商的攻擊面和威脅風險:

對停機時間的容忍度低

可用性作為關鍵 KPI 的一部分,OEE(整體設備效率)是製造商的北極星,因為根據報告《製造業停機的隱性成本》,製造組織每年的停機成本為 2.55 億美元。

網路犯罪分子已經弄清楚了這個基本事實:計劃外停機代價高昂,當生產線停頓時,製造商將支付大量資金來使其恢復運行。

無保護的深度數字連接

遺留系統和日益互聯的設備暴露了製造商的脆弱性。 工業控制系統 (ICS) 對製造運營具有關鍵意義,通常已有 20 多年的歷史,因此一旦直接或間接連接到互聯網,就會成為網路犯罪分子的目標。 即使是所謂的「氣隙環境」也不再安全,因為工廠中始終存在的Wi-Fi連接總是存在風險。

工廠車間安全性較差的 OT 越來越多地與企業中的 IT 聯繫在一起,最重要的是,與組織有價值的供應商、零售合作夥伴和直接消費者網路相連。 這種不斷擴大的影響區域使該行業成為不良行為者的主要目標,他們尋求更多的駭客投資。

能見度差

IT 和 OT 之間的孤島掩蓋了視線,並將企業安全的範圍限制在工廠車間不斷增長的單點解決方案目錄中。 向混合、多雲基礎設施的演變可能會進一步加劇複雜性並降低可見性,就像互連的供應鏈網路和直接面向消費者的銷售增加了行業的威脅漩渦一樣。

如何通過安全的工廠建立韌性?

有三種行之有效的方法可以通過安全的工廠建立韌性,理想情況下,所有這些方法都應該結合起來:

構建 IT / OT SOC 以實現整體可見性

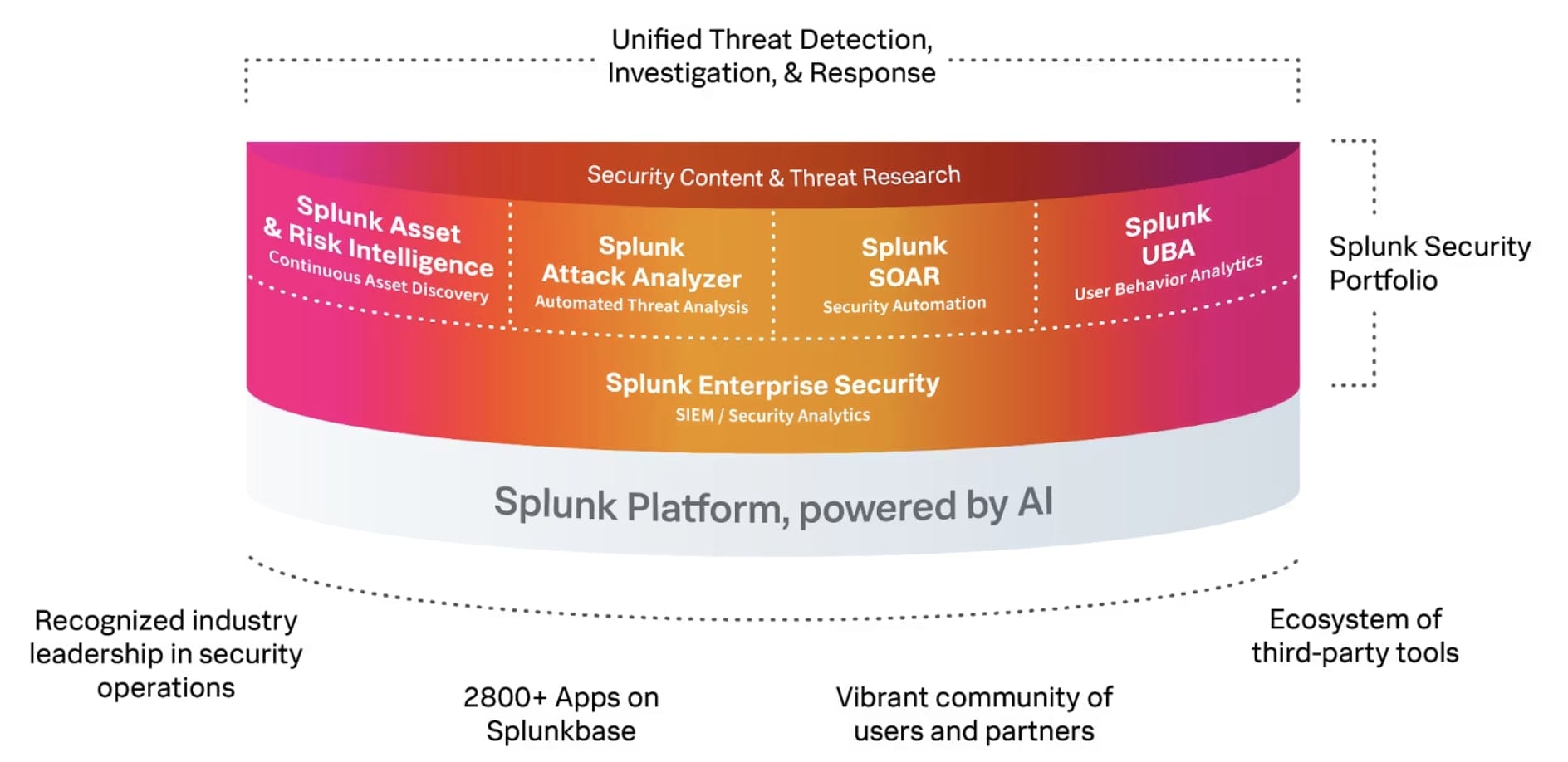

通過統一的威脅檢測、調查和回應實現SOC(安全運營中心)的現代化,統一IT和OT環境中的安全運營,並增強數位韌性。

Splunk 是網路安全領域公認的領導者,擁有市場領先的 SIEM Splunk Enterprise Security 和深度安全產品群組,如下圖所示 - 與 Cisco 一起增加了廣度和深度。

添加專用的 OT 安全解決方案

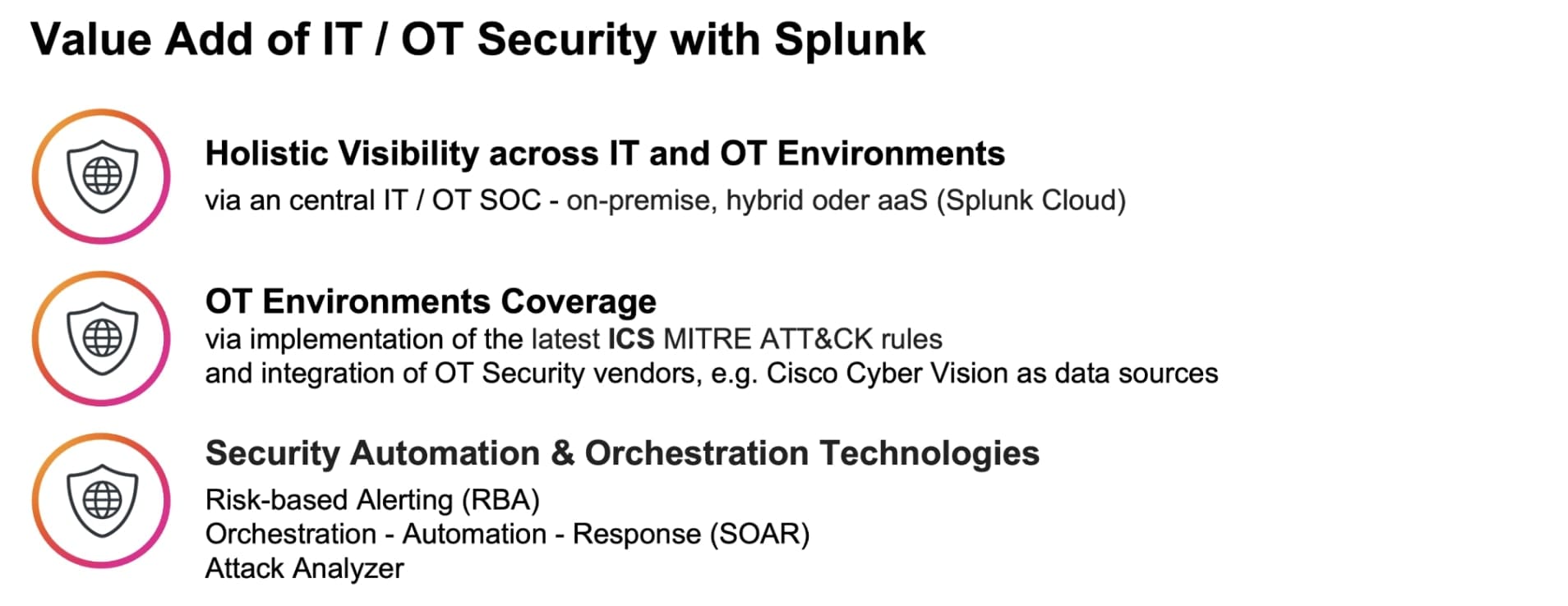

Splunk 在專用的 OT Security Add On的説明下,幫助製造組織為其工廠構建強大的下一代安全概念。

The Splunk Add-on for OT Security擴展了現有的 Splunk Enterprise Security 框架,以提高 OT 環境中的安全可見性。它覆蓋了地毯 (IT) 和混凝土 (OT) 環境,以更好地應用 Splunk Enterprise Security 來改進威脅檢測、事件調查和回應。

現有的專業 OT 安全供應商作為數據源攝取,以實現跨 IT 和 OT 環境的整體可見性。 Cisco的 OT 安全解決方案 Cyber Vision 是 OT 安全領域的領導者,通過集成應用程式 Cisco Cyber Vision Splunk Add On 與 Splunk 的 OT 安全解決方案攜手合作。

Solution Accelerator for Operational Technology (OT) Security 有助於開始使用 OT 環境的常見使用案例,並確保安全控制正常工作。 它還提供了有關架構、數據收集方法和安裝指南的詳細資訊,以説明您克服這些特定於 OT 的挑戰。

因此,Splunk 的 IT / OT 安全增值包括以下幾點:

實施 NIS2 指令

NIS2 指令 是歐盟範圍內的網路安全立法。 它提供了提高歐盟整體網路安全水準的法律措施。 該指令自 2024 年 10 月起生效。

新指令適用於許多製造組織,而不僅僅是高關鍵性行業。 關鍵點包括以下內容:

- 嚴格的事故報告要求 (24 小時)

- C 級個人責任

- 高達 €10M 的巨額罰款

毋庸置疑,如果沒有跨 IT 和 OT 環境的統一可見性,NIS2 指令就無法實現。

結論

讓我們面對現實吧:艱巨的工作變得越來越艱難,現實地說,網路攻擊在製造業中是不可避免的。 然而,如果在早期發現,則可以完全預防它們,或者可以減輕和控制其後果。

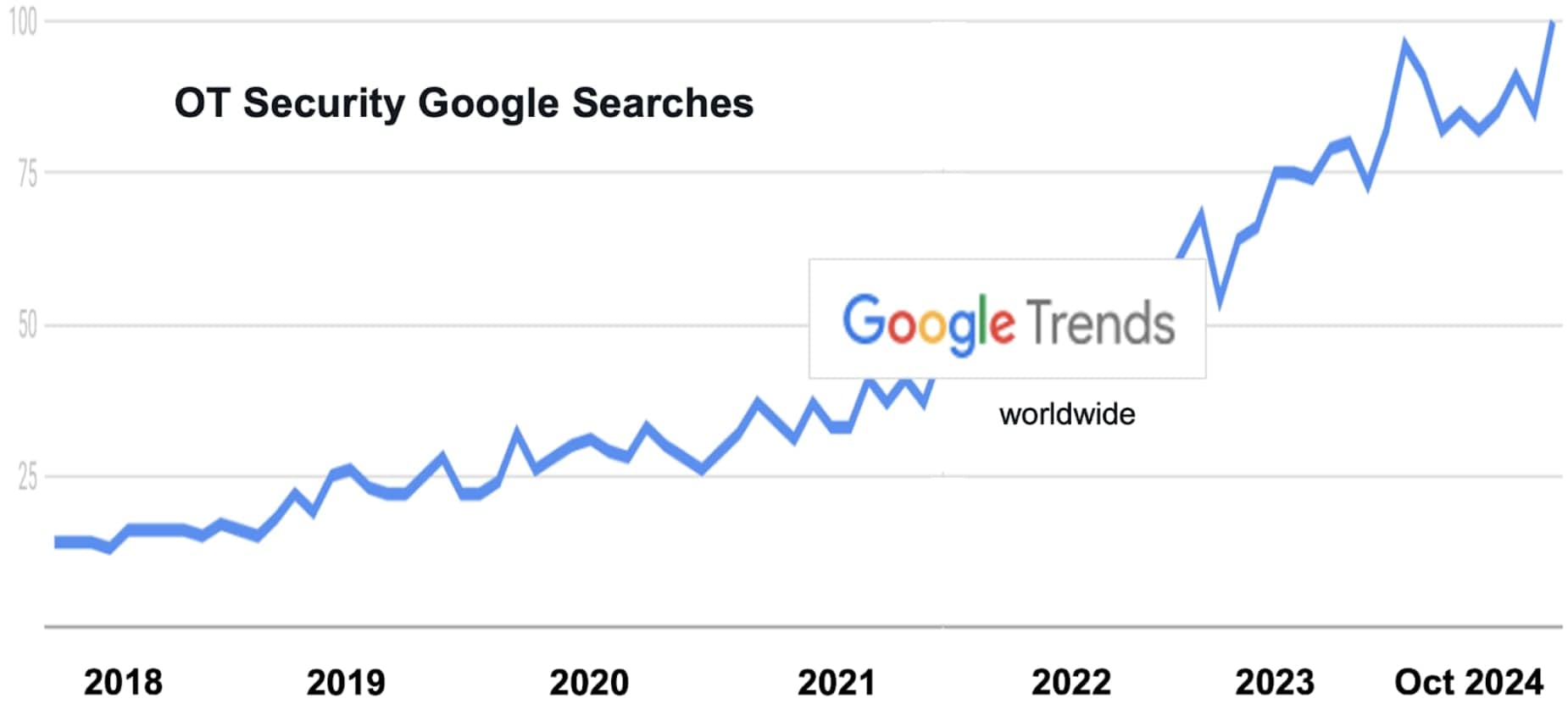

Google 的 OT 安全搜索量顯著增加,這表明這個話題是製造商最關心的問題。

在過去幾年以防禦模式做出反應之後,現在是時候加強主動安全策略了,包括 OT。 實現 OT 安全現代化是必須的,因為在 AI 驅動的日益複雜的威脅環境中,安全攻擊不斷出現。 製造商以及實際上每個擁有 OT 環境的組織都需要適應新的安全現實。

IT 安全是理所當然的。 OT 安全也必須成為其中之一。

準備好將您的智慧工廠升級為安全的工廠了嗎?

那麼現在就聯繫我們吧!

繼續閱讀

製造業的安全性

- The State of Security in Manufacturing

- OT Security Manufacturing Industry Brief

- Manufacturing’s Top Four Cybersecurity Threats

- 3 Priorities for Manufacturing’s Next Chapter

- The State of Security 2024: The Race to Harness AI

- The Hidden Costs of Downtime

NIS2 指令

- Cisco + Splunk 網路研討會:

A Sense of Urgency: Industrial Cybersecurity and Compliance Under the NIS2 Directive