通過 Splunk 用戶行為分析 VPN 模型增強安全彈性

發布日期:2023/12/04

COVID-19 大流行促使遠端訪問的採用顯著增加,導致很大一部分工作力過渡到遠端工作。 這要求員工嚴重依賴僱主的虛擬專用網路 (VPN) 來連接到公司的 IT 系統。 預計這種向在家工作 (WFH) 的轉變將持續到可預見的未來。 此外,除了自己的家中和公司辦公室外,員工現在通常還可以在咖啡店、酒店、機場等不同地點遠端工作。 在監控 VPN 活動時,這種遠端工作力的多樣性帶來了挑戰。 同時,VPN 使用量的增加使安全威脅事件與 VPN 工作階段更加接近,從而提供了利用 VPN 連接數據檢測潛在安全威脅的機會。 因此,VPN 登錄的安全性已成為一個重大問題,導致安全運營中心 (SOC) 尋找更有效的策略來防止數據洩露並加強對利用 VPN 安全漏洞的威脅的防禦。

已經開發了各種分析來檢測 VPN 連接中的異常,其中大多數方法主要依靠孤立的指標來區分異常或潛在威脅與典型基線。 這些指標包括 VPN 成功登錄次數、登錄失敗次數、工作階段持續時間、工作階段期間的數據傳輸量以及 VPN 用戶端地理位置啟動的稀有性等元素。 這些檢測技術的有效性取決於對正常行為模式的某些假設以及為每個指標建立適當的閾值。 但是,這些方法具有固有的局限性,因為它們沒有考慮相關事件的相互作用或 VPN 連接的更廣泛上下文。 因此,這些分析不可避免地會導致大量誤報。

Splunk User Behavior Analytics (UBA) 提供了一種稱為“與稀有位置關聯的異常 VPN 會話”的機器學習模型來應對這一特殊挑戰。 此模型考慮了各種行為,包括遠端工作引起的多個 VPN 地理位置。 該模型不僅僅依賴於地理位置,而是可以使用多個 VPN 後登錄行為,此外還使用常見的 VPN 直接相關指標(如登錄次數、長度和其他聚合指標)來識別異常 VPN 會話。 該模型不是假設固定模式,而是採用機器學習方法來發現最不常見的用戶行為,使其能夠檢測以前未知的威脅(未知的未知)。 此外,該模型可以利用在家工作 (WFH) 狀態來創建對等組,從而提高分析準確性並確保有效的檢測解析度。 與其他模型相比,這種創新方法具有多項優勢,可以顯著減少 VPN 檢測中誤報的發生率。

方法論

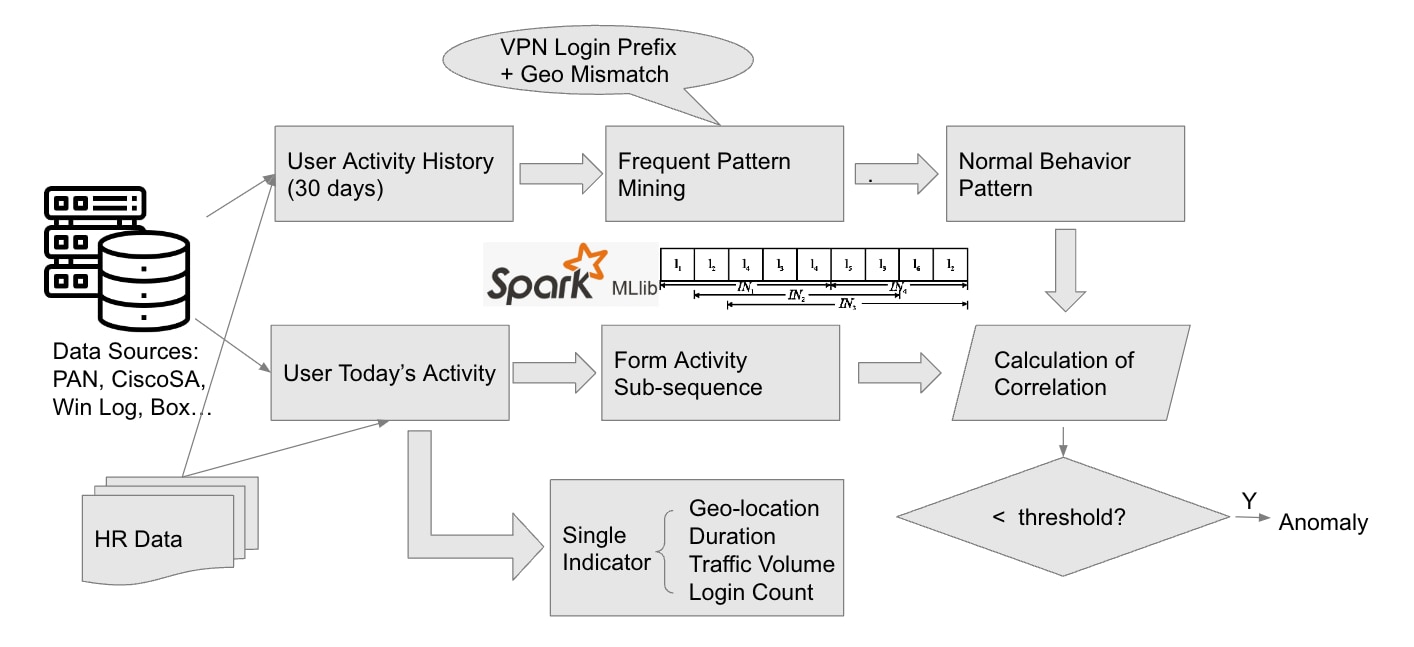

登錄 VPN 后,個人通常遵循一致的活動模式。 例如,開發人員可以將他們的代碼與存儲庫同步,檢查他們的電子郵件,並在 Slack 上進行日常對話。 有了這種洞察力,就很自然地將與這些典型行為的偏差識別為異常。 下圖說明瞭與稀有位置檢測模型關聯的異常 VPN 工作階段的邏輯。

數據事件最初從各種來源攝取,並存儲在Splunk UBA中的相應資料庫(通常稱為多維數據集)中。 作為預設行為,該模型利用前30天的歷史事件來訓練基線模型以進行檢測。 該基線由兩個關鍵要素組成:識別常見的專案模式和為每個模式分配基線分數。 隨後,在當天,模型提取今天的事件模式,將它們與歷史模式進行交叉引用,計算專有因數,然後將該因數與預定義的閾值進行比較。 如果該因數超過閾值,則該模式將被歸類為正,並且關聯的事件將記錄為 VPN 會話上下文中的異常。

頻繁模式挖掘是一種數據挖掘技術,用於揭示數據集中反覆出現的模式或關聯。 此過程需要對大量數據集進行徹底分析,以便查明經常一起出現的專案或專案集。 在此模型中,被視為「頻繁」的特定專案可能因數據源而異,允許使用者自定義和進一步選擇相關功能。 在預設配置中,此模型利用數據欄位,例如源/目標國家/地區和城市、事件類、傳輸的位元組數、Windows 事件中的事件代碼以及檔操作事件中的服務名稱。 以下示例舉例說明瞭此模型提取的典型模式:

需要強調的是,此方法側重於檢測連接到 VPN 登錄事件的異常工作工作工作階段,而不僅僅是 VPN 登錄的單個指示器。 因此,該模型可以利用各種數據源,如上圖所示。 這些數據源用於創建描述 VPN 相關事件的功能或指示器。 雖然這些數據源不是強制性的,但建議至少有一個數據源(如 CiscoSA)能夠生成與 VPN 相關的事件,以啟動此模型中概述的分析過程。

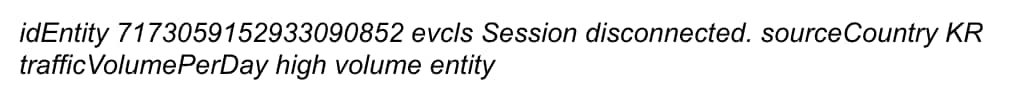

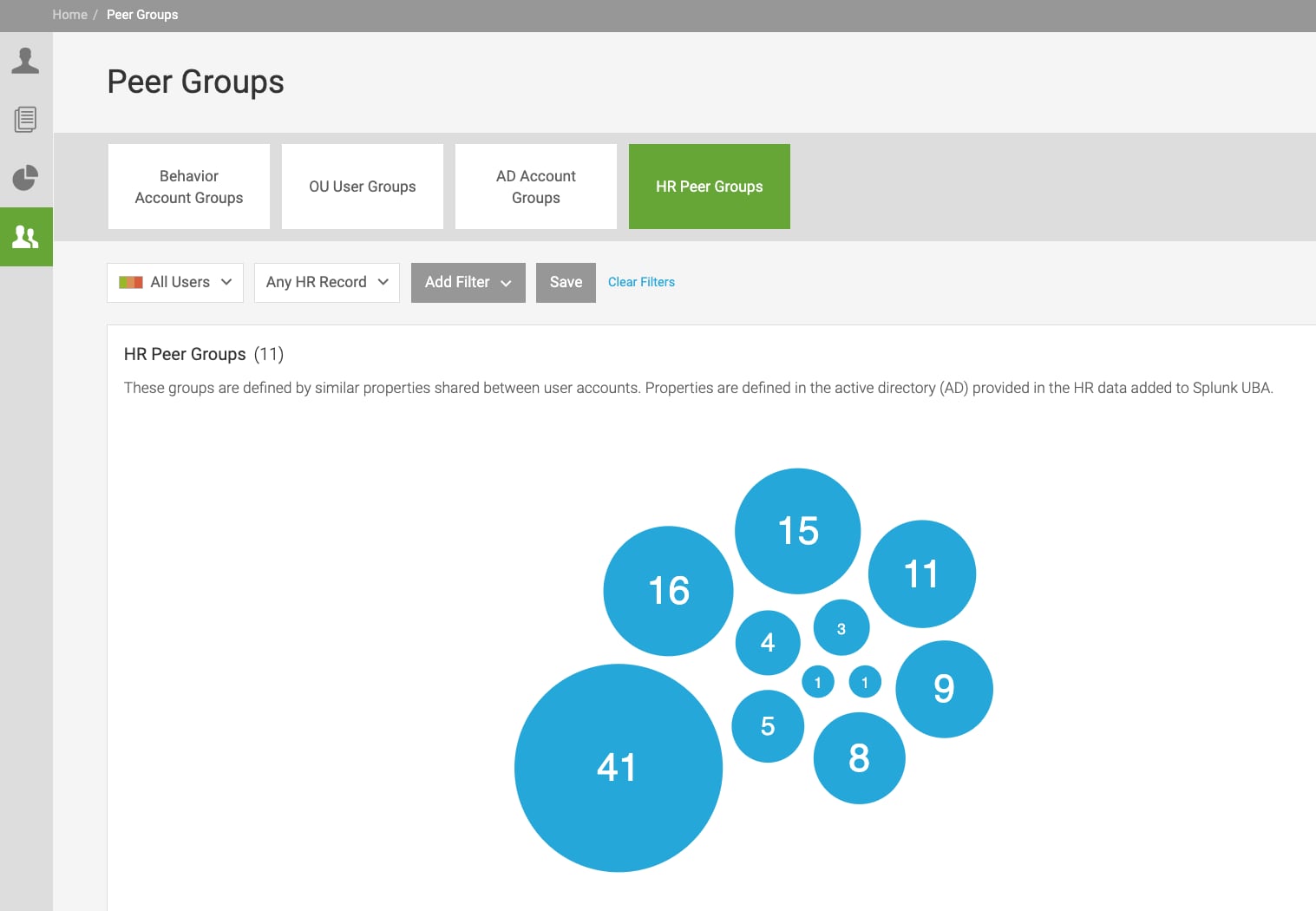

該模型能夠提取全球範圍內的常見事件(稱為“WLD”),其中它分析了世界各地的所有事件並評估其頻率。 此外,該模型還可以識別特定對等群體(表示為“PG”)中的普遍事件,這涉及仔細檢查源自同一對等群體的事件以發現共同模式。 與其他檢測模型類似,異常 VPN 會話模型可以使用使用靜態數據源(如組織單位、HR 記錄或 Active Directory 數據)進行群集的對等組。 或者,它可以根據使用者和設備的行為動態組裝。 對等分組過程通過下面提供的流程圖進行說明。 在識別出頻繁的模式后,將根據所有組之間共用的一致異常閾值分別評估同一對等組中的這些模式。

特別是,當涉及到異常的 VPN 會話模型時,實體始終根據 VPN 流量分為兩個不同的類別,這些類別使用稱為“highTrafficVolumeEntityThreshold”的預定義參數進行隔離。 這種對等分組過程的特點是動態分組方法。 對於其他方法,無法以相同的方式查詢此對等分組過程的結果,如下圖所示。

實驗

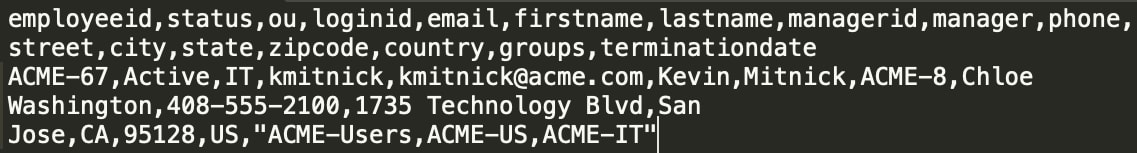

我們使用 Splunk 內部數據集和真實事件進行了一項實驗,以使用具有稀有位置的異常 VPN 會話模型來檢測植入的異常。 在此實驗中,我們將攻擊者定義為 HR 數據中所示的正式員工。

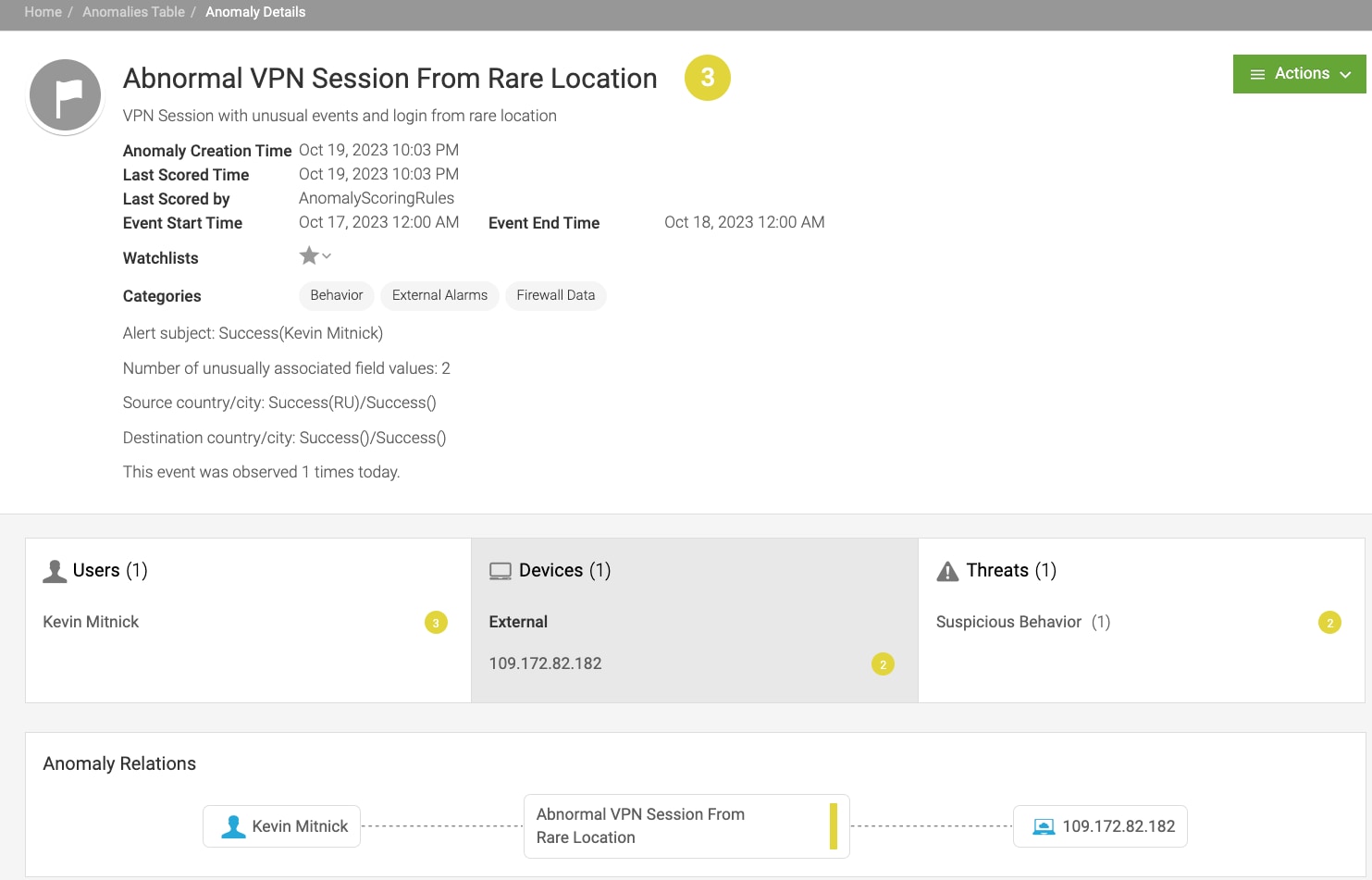

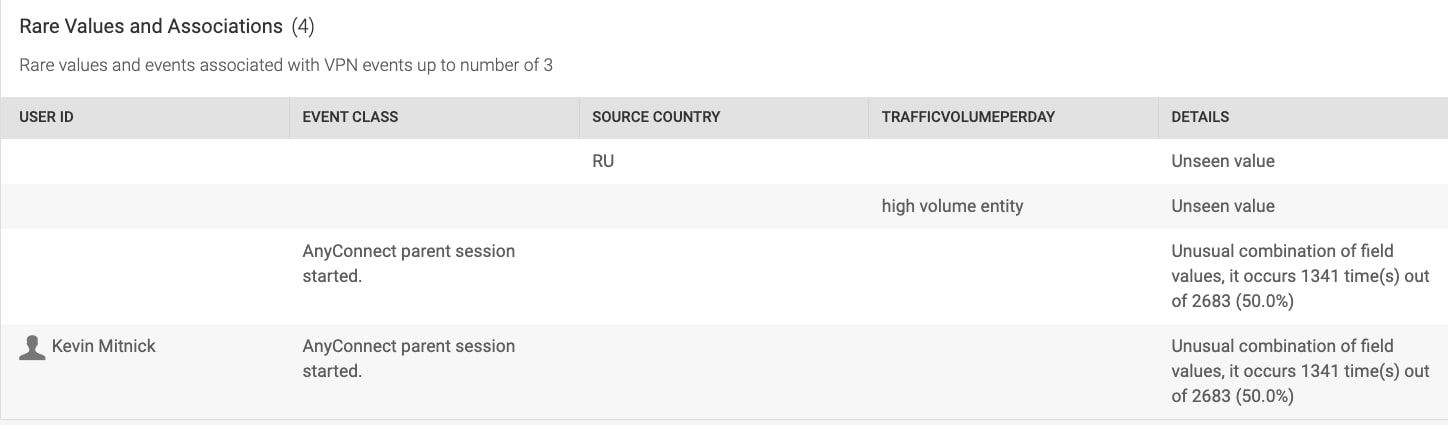

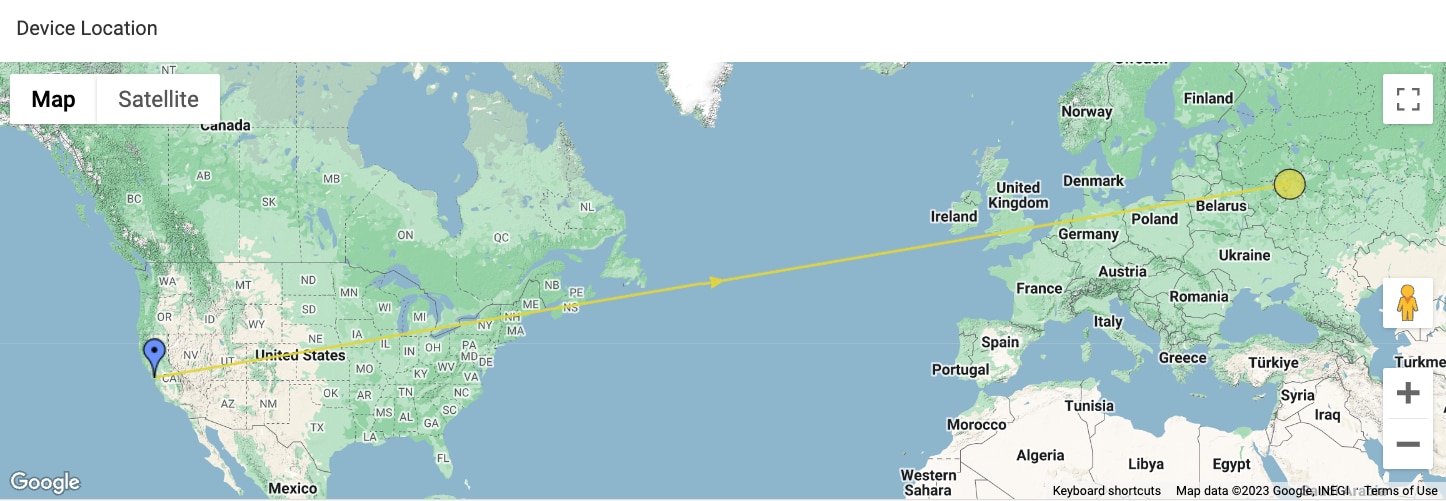

已引入大約 200 萬個事件,包括 3,000 個 VPN 登錄種子事件。 大多數 VPN 連接都來自美國聖約瑟,這被認為是正常的地理位置。 但是,也存在來自外部國家/地區的異常登錄。 運行模型后,系統成功檢測到此異常,並在異常頁面上報告。 按下此異常將轉到顯示詳細資訊的摘要頁面:

該報告彙編了與此登錄相關的異常事件和數據的記錄,以及 VPN 連接路徑的可視化表示。

瞭解更多資訊

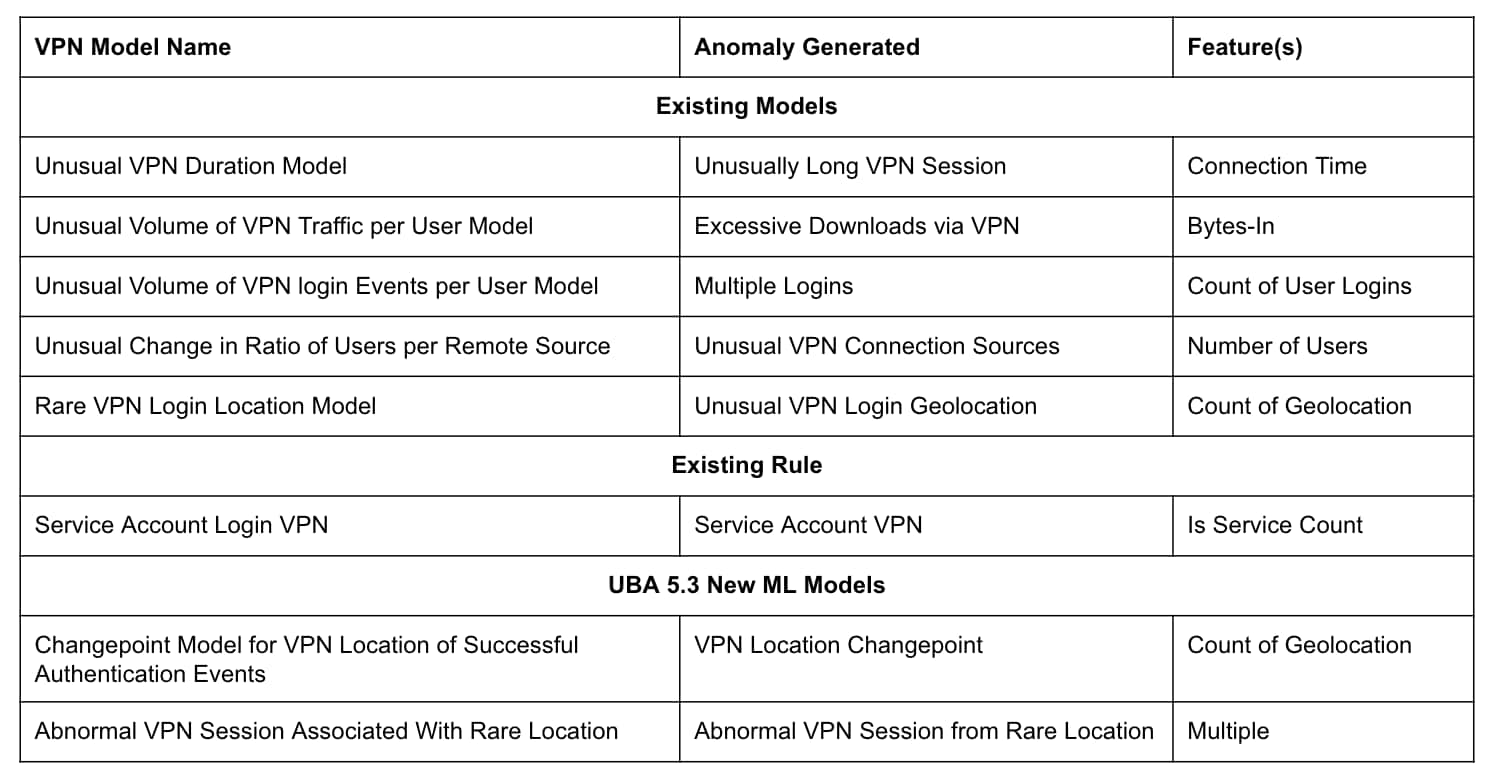

Splunk UBA提供了一系列模型來檢測與VPN登錄活動相關的異常情況,以監控各種指標,例如登錄時長、登錄設備位置等,如下表所示。

如果您想瞭解有關 VPN 相關異常模型和檢測的更多資訊,可以在此處參閱 Splunk UBA 文件。