通訊工具也可能有QR code網路攻擊!MetaDefender Core™ 如何幫助您防止QR code網路釣魚?

發布日期:2025/04/24

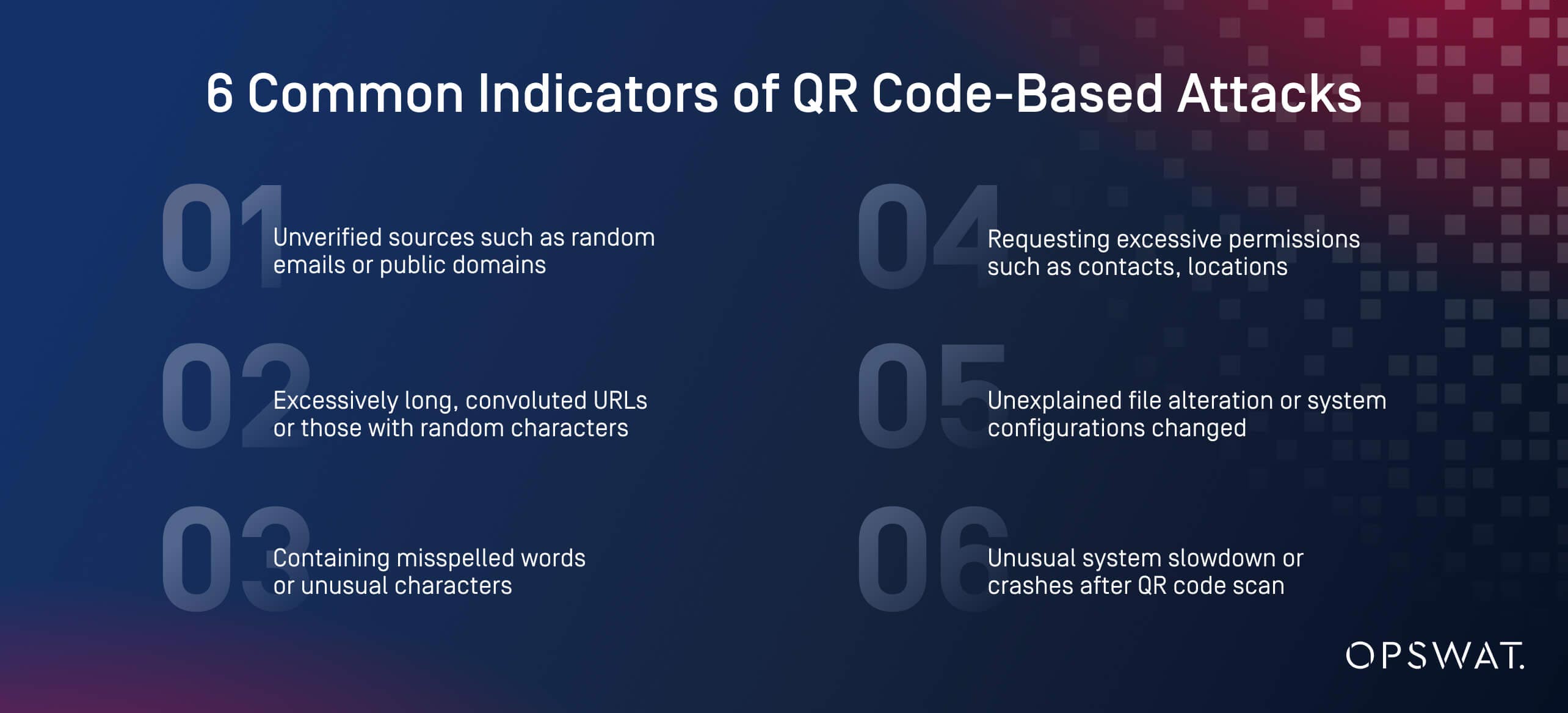

QR code已成為協作平台上驗證、裝置配對和檔案共用不可或缺的工具。然而,QR code的便利性也使其成為網路罪犯的首要攻擊目標。根據Egress 的資料,QR code網路釣魚 (quishing) 從 2021 年佔網路釣魚電子郵件的 0.8% 飆升至 2023 年的 12.4%,並在 2024 年維持在 10.8%。這種指數級的成長反映出攻擊者的策略轉移,轉而利用像 Signal 和 Microsoft Teams 之類的企業通訊工具。

這篇文章探討基於 QR code的攻擊如何繞過傳統防禦,透過實際案例,並概述MetaDefender Core 如何透過 Deep CDR™、InSightsThreat Intelligence 和API 的整合來降低這些風險。

2025 年第一季以 QR Code 為主題的攻擊排行榜

Signal 的連結裝置攻擊-繞過驗證

領先的加密訊息應用程式 Signal 允許使用者透過 QR 碼掃描來連結裝置,而非密碼。如果主裝置受到攻擊,攻擊者便可藉由一個重要的缺陷永久連結惡意裝置。

攻擊方法

- 網路釣魚電子郵件或社交工程計劃以 「帳戶驗證」 為名,誘騙使用者掃描 QR 代碼。

- 一旦被掃描,攻擊者的裝置就能完全存取訊息、聯絡人和通訊,不需要密碼。

真實世界的影響

Black Basta 在 Microsoft Teams 中的 QR code釣魚活動

Black Basta 是一個臭名昭彰的贖金軟體即服務 (RaaS) 團體,自 2022 年開始活躍,目前已轉向 Microsoft Teams 中的 QR code 網路釣魚。

攻擊方法

- 虛假的 IT 安全警示透過 Teams 傳送,敦促員工掃描 QR code以「驗證」Microsoft 365 認證。

- QR code可遮蔽惡意 URL,迴避電子郵件安全工具。

- 受害者會被重定向到偽造的登入頁面,導致憑證盜用、權限升級和贖金軟體部署。

MetaDefender Core™如何防止基於 QR 碼的攻擊

為了對抗這些不斷演進的威脅,組織需要超越傳統網路釣魚偵測的先進安全解決方案。MetaDefender Core 採用多層次技術,專門設計用來解除協作平台中的檔案傳輸威脅和以憑證為基礎的威脅。

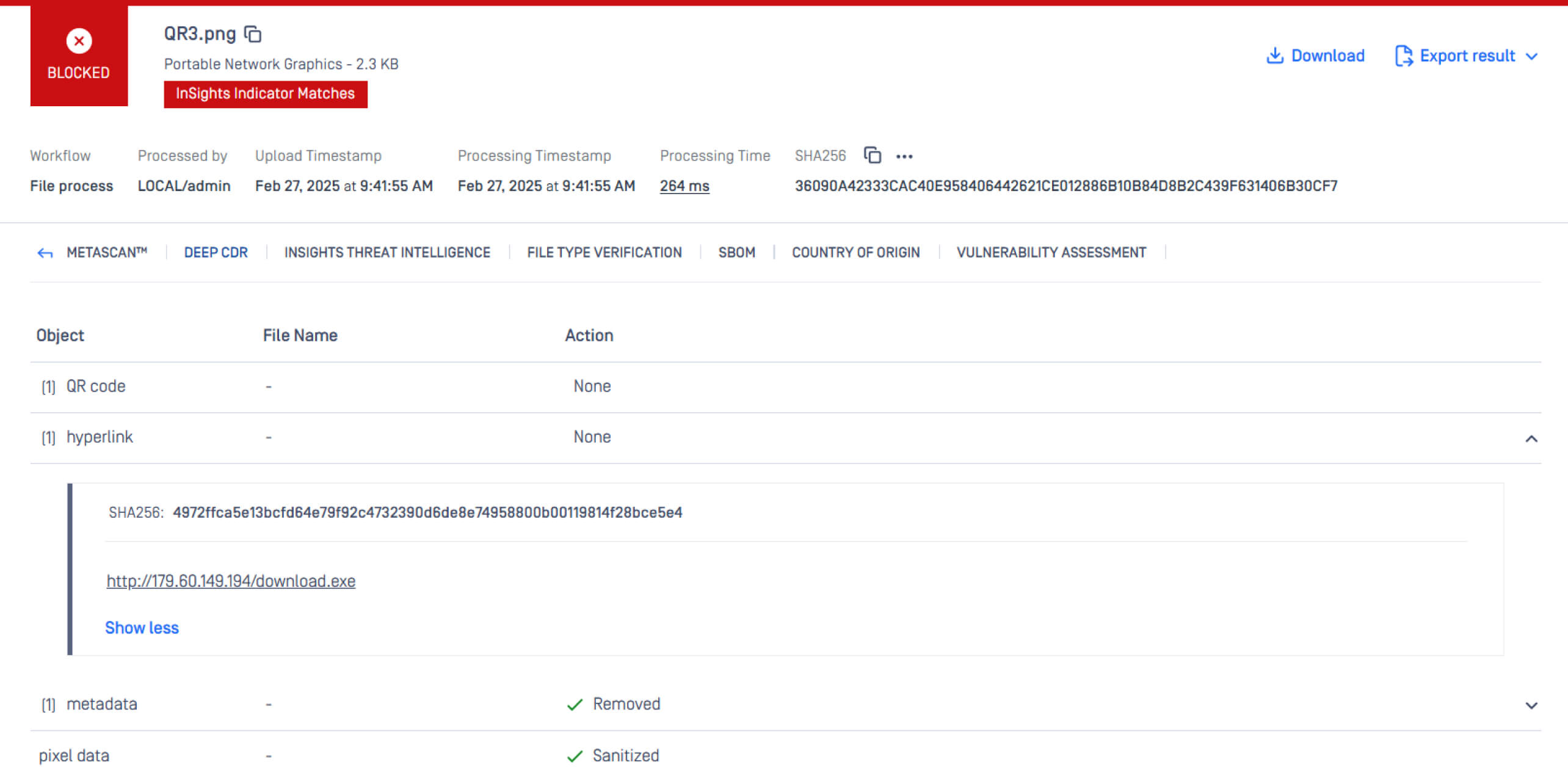

Deep CDR檔案無毒化

Deep CDR 透過移除潛在的惡意元素和政策外內容 (例如,混淆的 URL) 來清除影像檔案,並重新產生可安全使用的新檔案。

為了防止釣魚攻擊,Deep CDR:

1.從 QR 代碼中擷取超連結並解除威脅。

2.重新產生可安全使用的 QR Code,可讓使用者將 URL 掃描服務加入其中。

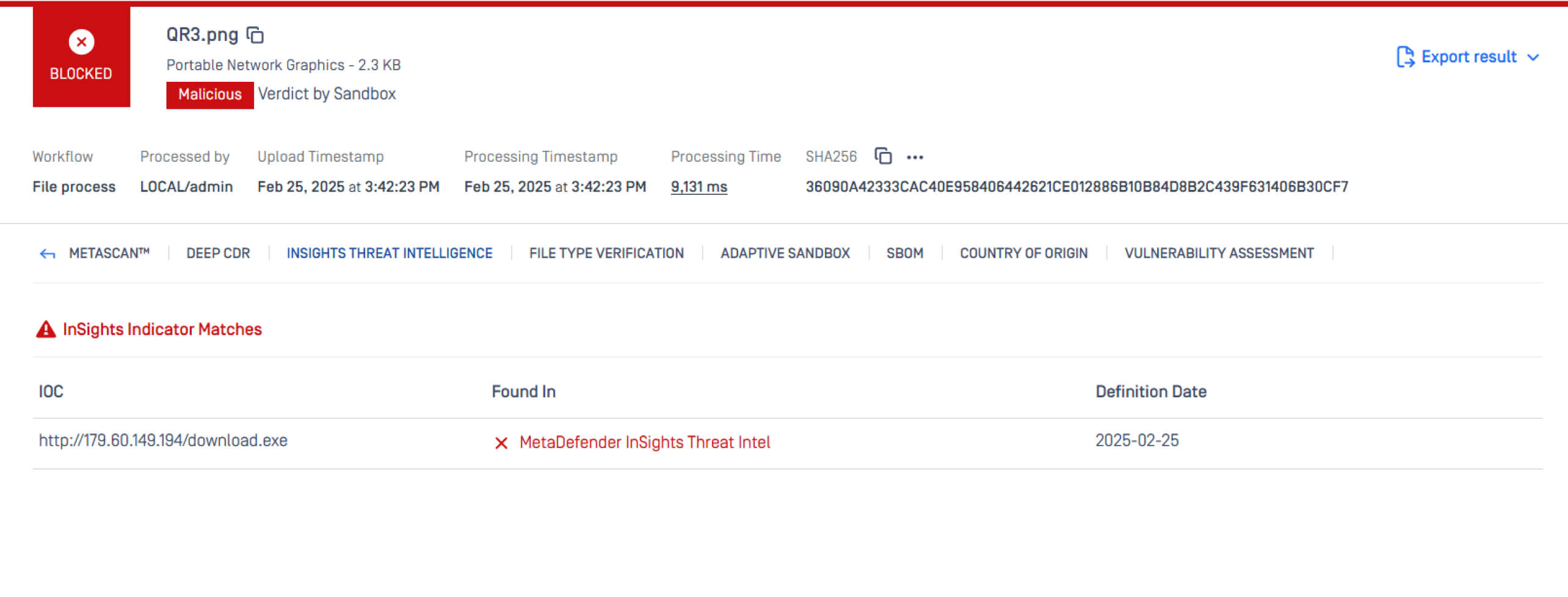

InSightsThreat Intelligence

使用 InSightsThreat Intelligence ,利用從多個來源策劃的威脅情報,近乎即時地識別和封鎖 QR 代碼中的惡意網域和 IP。

1.透過Deep CDR 偵測從 QR 碼中擷取的網域。

2.防止員工存取黑名單或可疑網域。

3.根據不斷演化的威脅持續更新風險情報。

以正確的防禦措施防止釣魚活動

QR 碼不再只是一種便利,它已經成為網路罪犯竊取憑證、繞過 MFA 以及部署贖金軟體的主要目標。為了降低這些風險,企業應該對 QR 碼互動採取零信任的方式,包括:

- 教育員工有關 QR 代碼網路釣魚的風險和攻擊方法。

- 強化mobile 安全政策,降低未經授權掃描的可能性。

- 部署MetaDefender Core 等主動式威脅防禦解決方案,以消毒 QR 代碼、封鎖惡意網域,並將安全性整合至企業工作流程。

一次受損的 QR 碼掃描就可能導致全面的安全漏洞。組織必須立即行動,超越傳統的防禦方式,採用多層次的深度防禦解決方案,才能領先攻擊者。

資料來源:OPSWAT官網